ITG18 — одне з найактивніших хакерських угруповань у світі, також відоме як APT35 і Charming Kitten. Воно фінансується іранською владою і неодноразово брало участь у шпигунських операціях проти інших країн. У 2018 році, коли американці збиралися запровадити нові санкції проти Ірану, хакери зламували акаунти Управління з контролю за іноземними активами Міністерства фінансів США.

Після початку пандемії коронавірусу зловмисники зосередилися на облікових записах компанії Gilead Sciences Inc., яка розробляє ліки від COVID-19. Згодом вони намагалися вилучити інформацію з акаунтів працівників ВООЗ. А у червні стало відомо про операцію Charming Kitten, спрямовану проти президентської кампанії Дональда Трампа.

Проте нещодавно угруповання зіткнулося з грандіозним витоком інформації. Хакери припустилися помилки у налаштуваннях безпеки, завдяки чому спеціалісти компанії IBM на три дні отримали доступ до одного з їхніх серверів і скачали звідти понад 40 гігабайт даних. Серед отриманої інформації — низка компрометуючих відеороликів тривалістю від двох хвилин до двох годин.

На записах іранські хакери детально демонструють, як керують зламаними обліковими записами в Google і Yahoo, завантажують з них інформацію та займаються фішингом. Експерти з кібербезпеки вважають, що за допомогою відео хакери ITG18 навчали нових членів угруповання. Ролики не показують жодних складних операцій, однак допомагають зрозуміти принцип роботи хакерів.

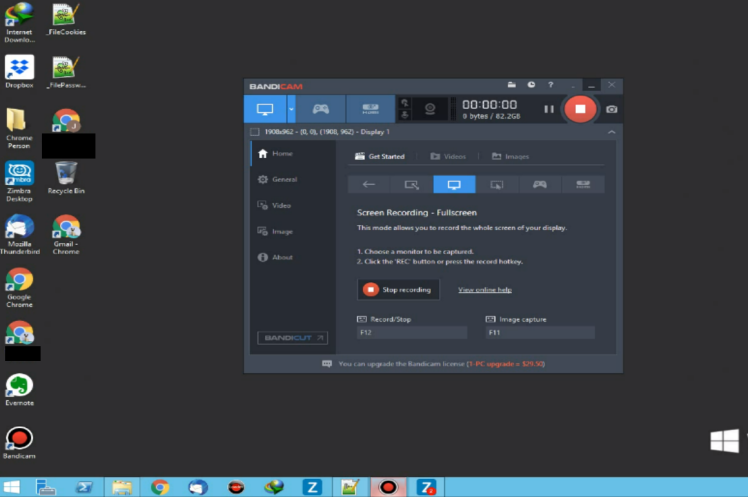

Іранські хакери записували навчальні відео за допомогою сервісу Bandicam.

IBM X-Force IRIS

«Ми майже ніколи не отримуємо інсайти про те, як працюють подібні злочинці. І дуже рідко нам вдається на власні очі побачити, що роблять наші противники за своїми комп’ютерами», — каже Елісон Вікофф, старший аналітик IBM X-Force Incident Response Intelligence Services.

У п’яти відео — AOL.avi, Aol Contact.avi, Gmail.avi, Yahoo.avi та Hotmail.avi — один з хакерів демонструє, як потрібно працювати зі зламаним акаунтом. Перш ніж увійти до облікового запису, він знаходить потрібні логін і пароль у текстовому файлі. Потім заходить в акаунт, швидко видаляє сповіщення системи безпеки про новий вхід, завантажує всі контактні дані, світлини та файли. А після всього цього — змінює налаштування безпеки та додає обліковий запис до платформи Zimbra, що дозволяє керувати кількома акаунтами в одному інтерфейсі.

Інтерфейс платформи Zimbra, яка дозволяє одночасно керувати кількома обліковими записами.

IBM X-Force IRIS

У іншому відео показано, як один з іранських хакерів за подібною схемою вилучає інформацію з облікових записів морського піхотинця США й офіцера грецьких ВМС. З акаунту американського військового у Google вдалося отримати інформацію про його підрозділ і базу, на якій він служив. А також адресу, персональні фото, відео та квитанції про сплату податків. Подібні дані вдалося зібрати й про грецького офіцера.

Однак хакер не обмежився поштою і згодом спробував зайти до акаунтів військових ще на 75 сайтах, включно з музичним стримінговим сервісом, банком і навіть піцерією. Усі грецькі сайти він перекладав англійською за допомогою вбудованої функції у браузері Google Chrome.

Папки, вилучені з серверу ITG18. Вони містять дані з облікових записів жертв.

IBM X-Force IRIS

Фахівці IBM кажуть, що їм не вдалося знайти доказів того, що хакери ITG18 змогли отримали доступ до таємної інформації. Проте не виключають, що представники угруповання просто шукали в особистих файлах щось, що допомогло б їм поглибити шпигунську операцію в американських і грецьких ВМС.

Деякі відео також демонстрували спроби фішингу — отримання хакерами конфіденційної інформації від самих жертв. Наприклад, один з хакерів Charming Kitten надсилав з облікового запису Yahoo фішингові листи благодійнику ірансько-американського походження і двом чиновникам Державного департаменту США.

Акаунт, з якого один з хакерів займався фішингом, зареєстрований на іранський номер телефону.

IBM X-Force IRIS

Експерти прогнозують, що оприлюднення відео змусить хакерів дещо змінити свою тактику, адже зламані акаунти містять докази того, як саме вони були скомпрометовані. Утім, спеціалісти IBM не сподіваються, що витік покладе край хакерським операціям ITG18 або хоча б призупинить їх. Торік угруповання втратило близько ста доменів — їх вилучила Microsoft. Але хакери швидко оговталися від цього і продовжили працювати у звичайному темпі.